Servicios

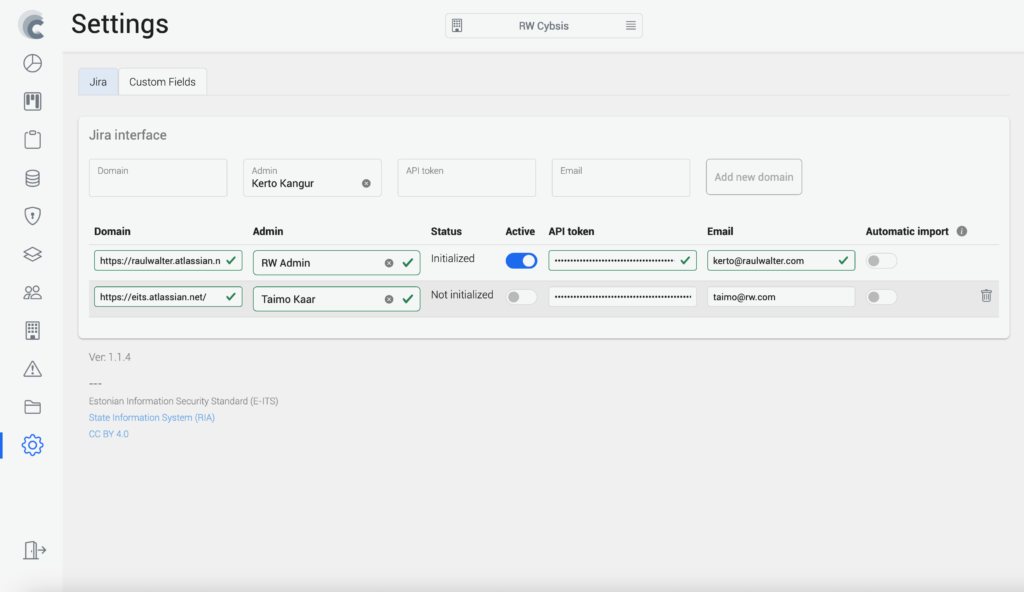

Sistemas de identidad seguros diseñados para respaldar la infraestructura nacional y las necesidades de autenticación empresarial.

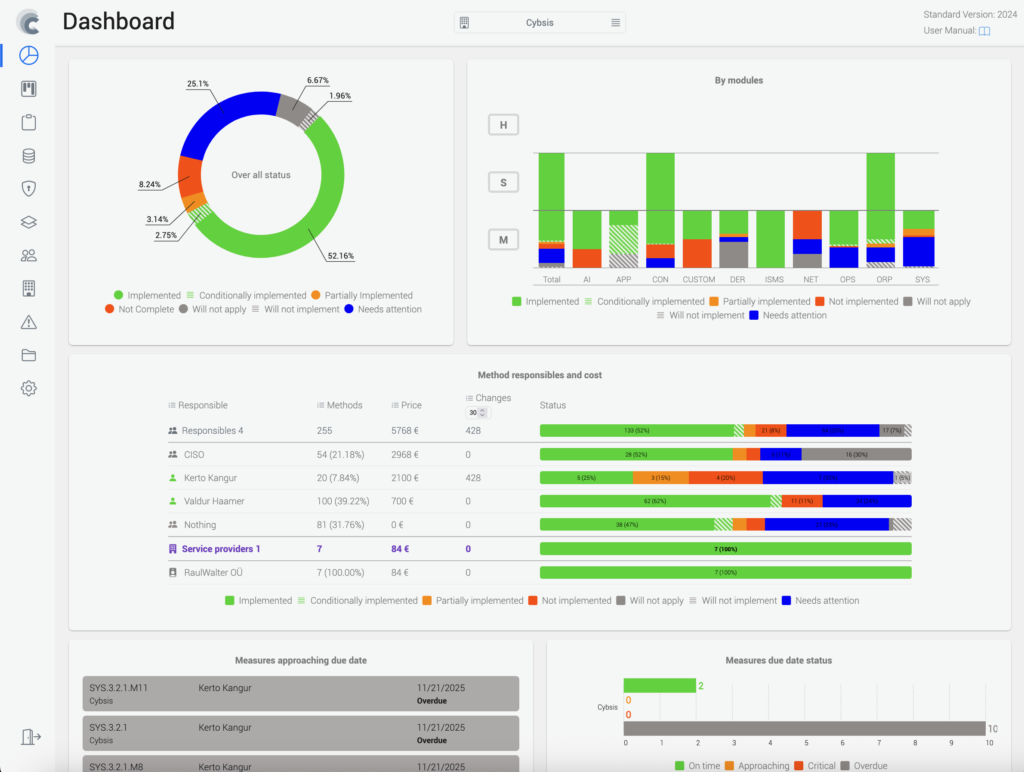

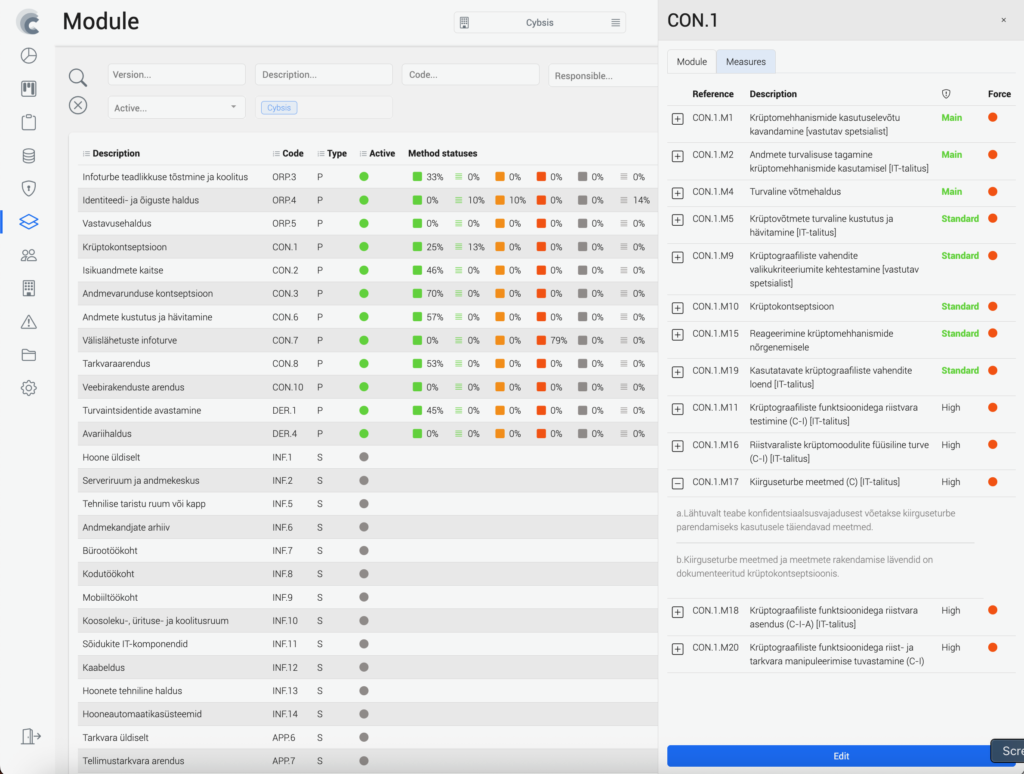

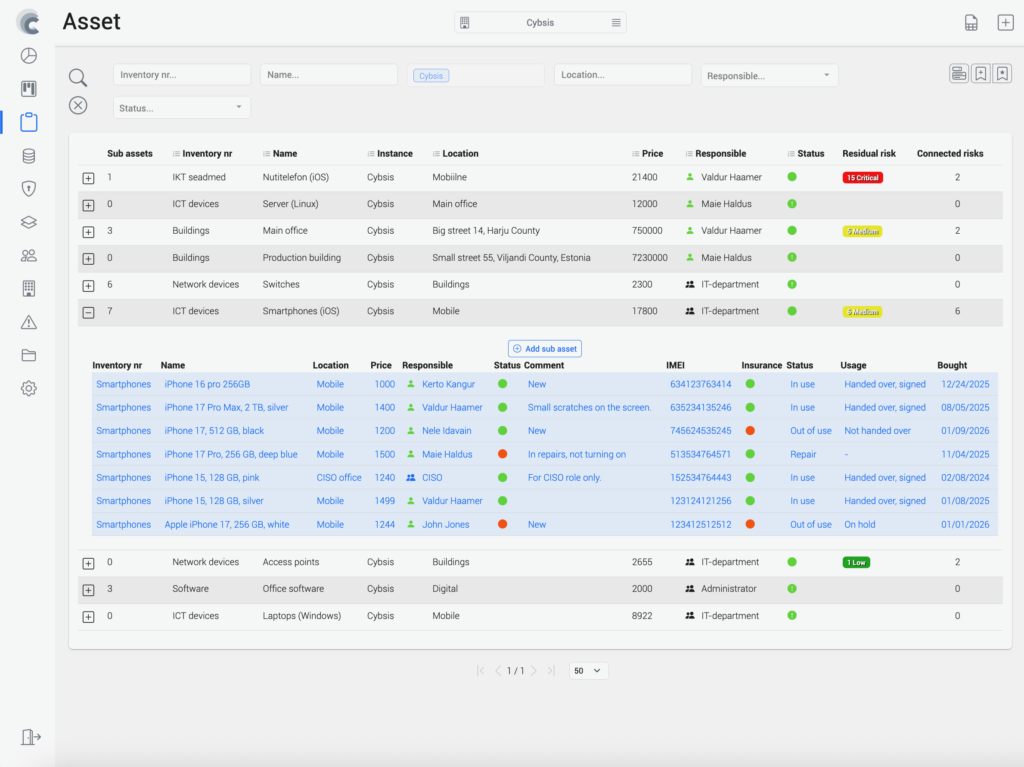

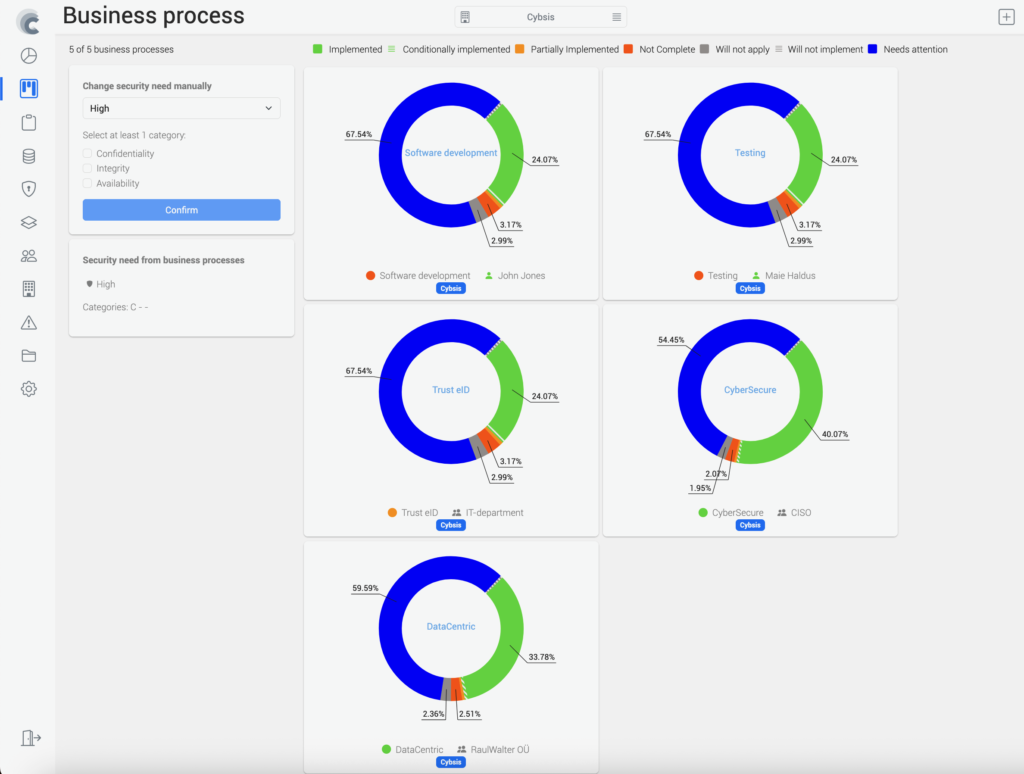

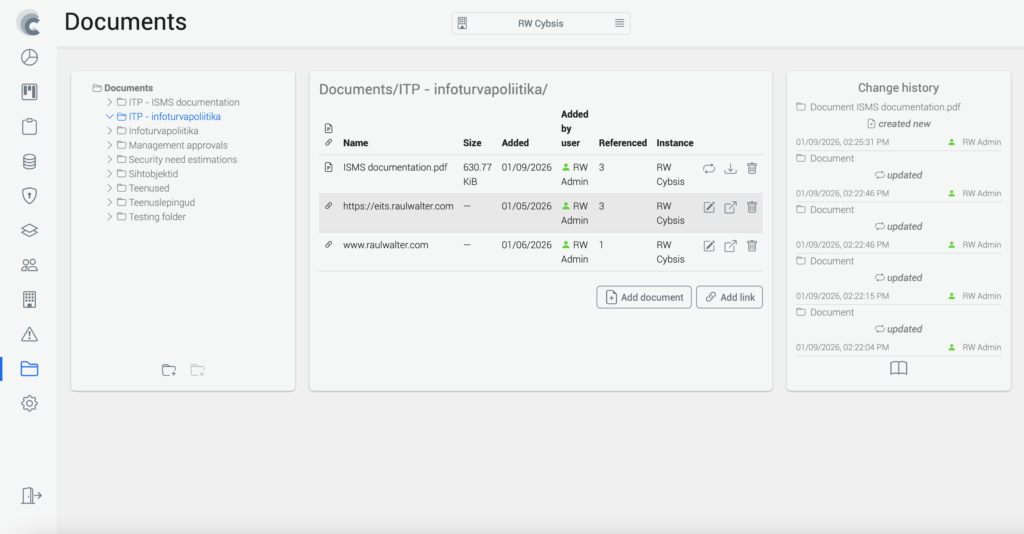

Organice, gestione y aproveche la información crítica con herramientas diseñadas para el cumplimiento y el rendimiento.

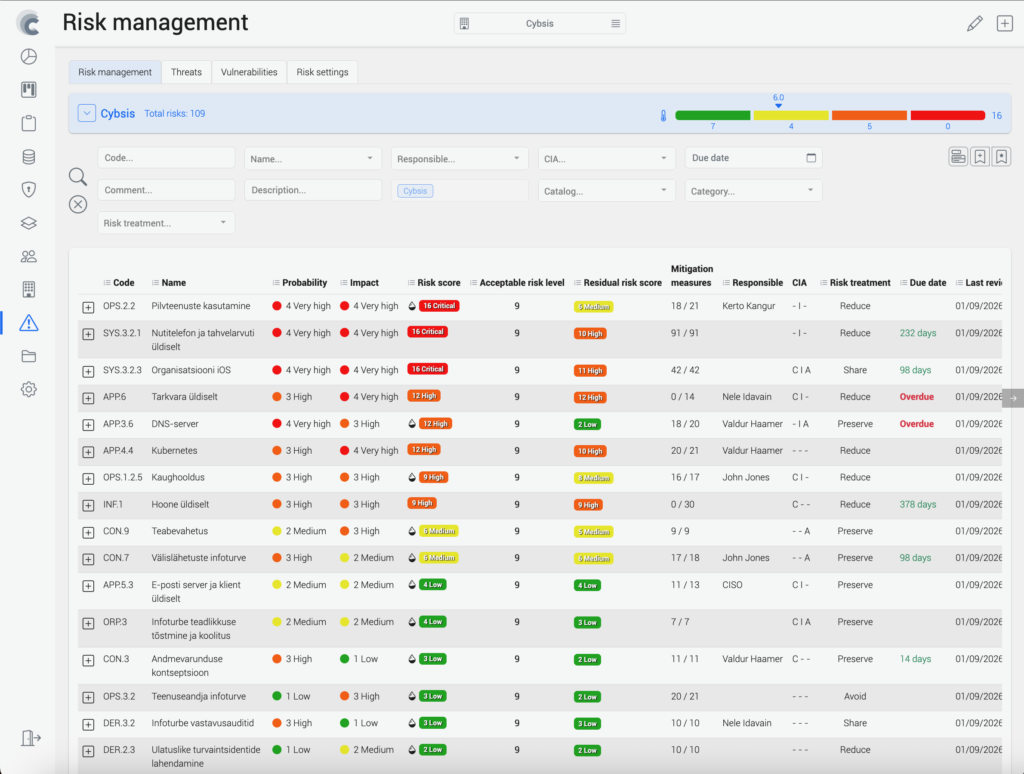

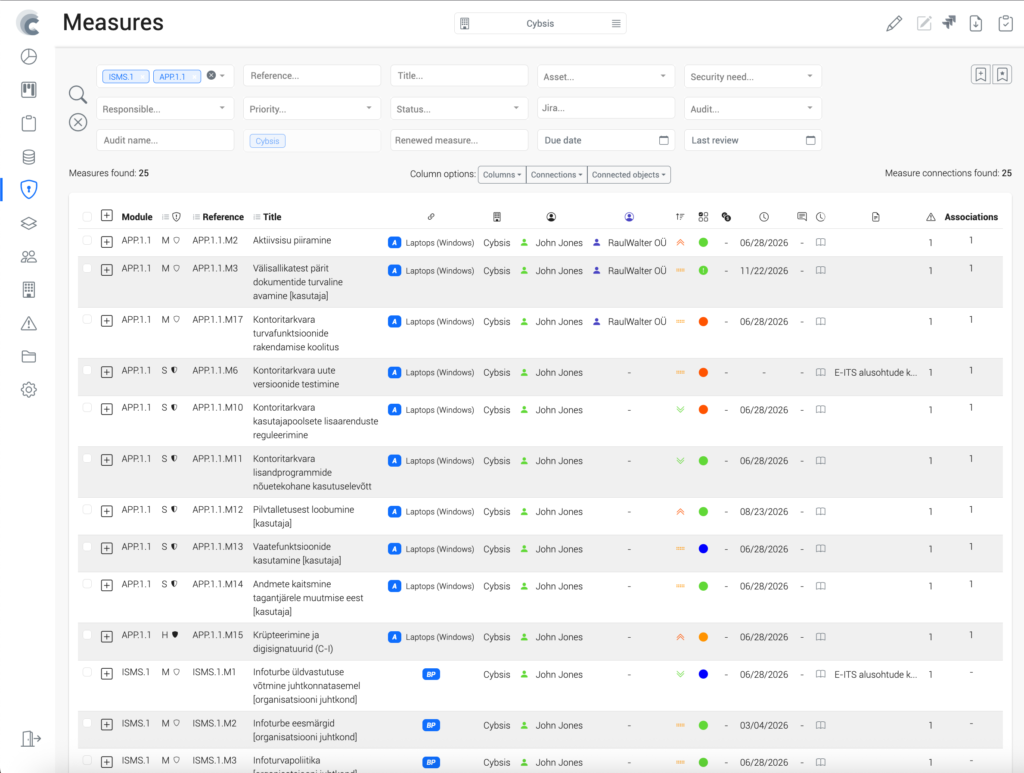

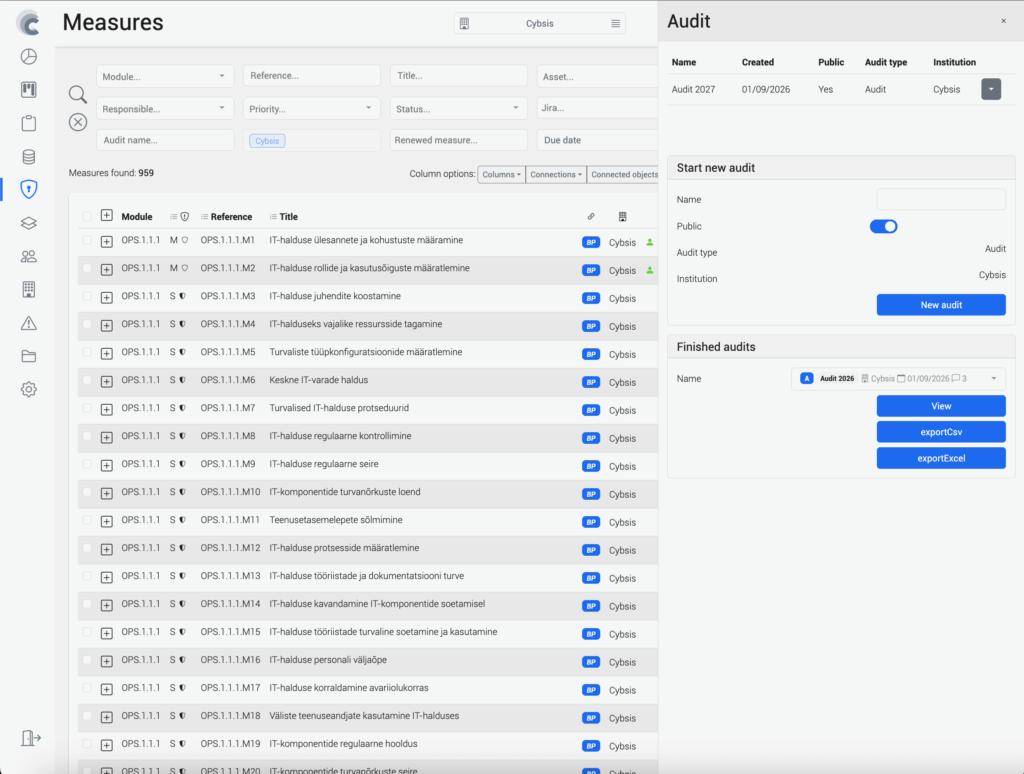

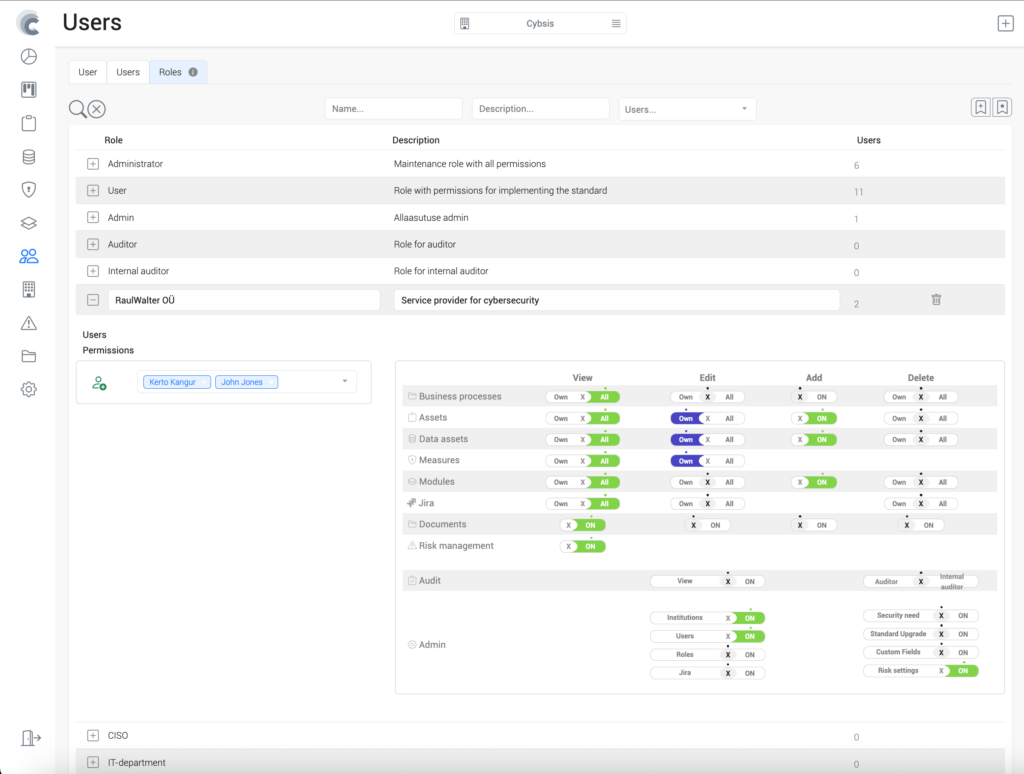

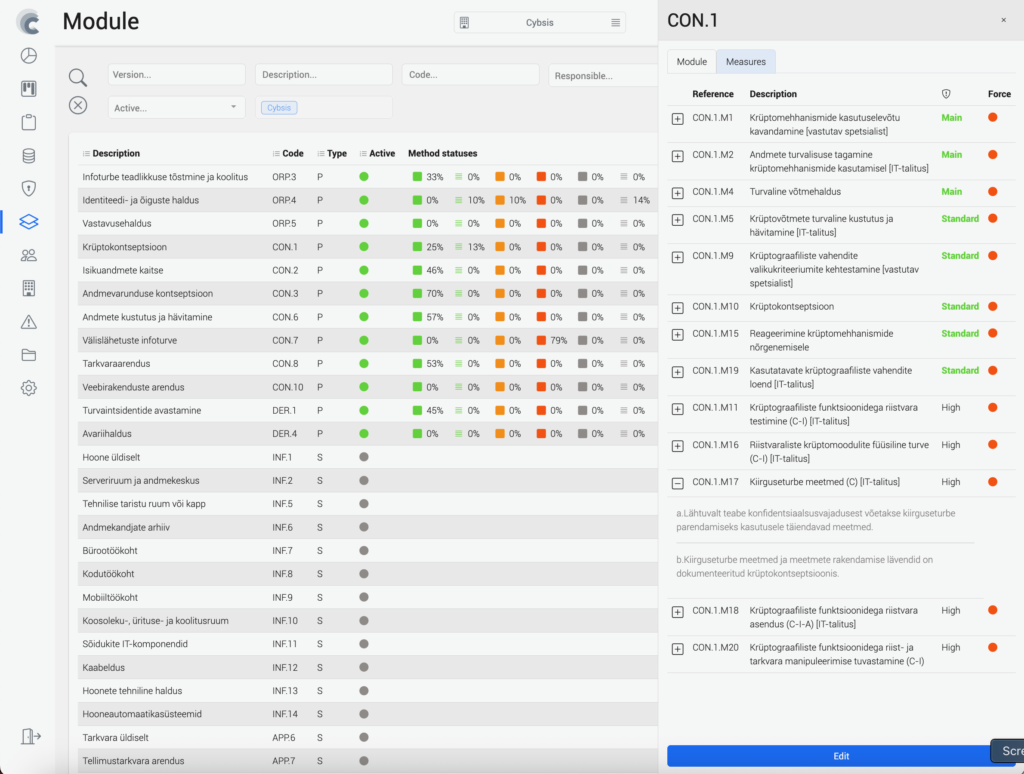

Proteja los ecosistemas digitales con capas de defensa avanzadas, monitorización de amenazas y mitigación de riesgos dirigida por expertos.

Sistemas de identidad seguros diseñados para respaldar la infraestructura nacional y las necesidades de autenticación empresarial.

Organice, gestione y aproveche la información crítica con herramientas diseñadas para el cumplimiento y el rendimiento.

Proteja los ecosistemas digitales con capas de defensa avanzadas, monitorización de amenazas y mitigación de riesgos dirigida por expertos.

Referencias

RaulWalter ha trabajado en docenas de proyectos técnicamente y organizativamente exigentes que han apoyado el desarrollo de soluciones de identidad nacional, mejorado la calidad de los datos, fortalecido la seguridad del sistema y dado forma a ecosistemas digitales en diferentes regiones del mundo.

Sobre nosotros

Somos RaulWalter

RaulWalter se especializa en soluciones de identidad para aplicaciones tanto del sector público como del privado.

Únase a nosotros

RaulWalter busca profesionales que valoren la precisión, la responsabilidad y las contribuciones significativas al desarrollo de soluciones digitales críticas.